Security Policy Management (SPM) – это класс программных решений, предназначенных для централизованного управления политиками и правилами безопасности в корпоративной сети. Система объединяет в едином интерфейсе управление межсетевыми экранами, маршрутизаторами, коммутаторами и другими сетевыми устройствами, независимо от их производителя.

Современные корпоративные сети строятся на оборудовании разных вендоров. Одни компании используют решения Cisco и Palo Alto, другие дополняют инфраструктуру продуктами Check Point или Fortinet, а для защиты облачных сред привлекают специализированных игроков – в частности, компания CrowdStrike активно интегрируется в мультивендорные среды как на уровне endpoint, так и на уровне политик доступа. В результате администратор вынужден работать одновременно в нескольких консолях управления, что многократно увеличивает вероятность ошибки конфигурации.

Почему ручное управление политиками – это риск

Ошибка в правиле межсетевого экрана или некорректно настроенный маршрут могут открыть злоумышленнику прямой путь во внутреннюю сеть компании. При ручном администрировании такие ошибки трудно выявить своевременно: изменений много, они вносятся часто, а их последствия не всегда очевидны в моменте.

Основные риски ручного управления политиками безопасности:

- Конфликты правил между устройствами разных производителей

- Неактуальные или дублирующиеся правила, накапливающиеся годами

- Отсутствие полной картины о том, какой трафик реально разрешён в сети

- Невозможность быстро оценить последствия планируемого изменения

- Сложность проведения аудита и подготовки отчётности

Каждый из этих факторов напрямую влияет на уровень защищённости инфраструктуры и увеличивает время реакции на инциденты.

Какие задачи решает SPM-система

SPM-платформы закрывают сразу несколько критических направлений. Это не просто инструмент визуализации сети – это полноценная аналитическая и операционная среда для команды безопасности.

Ключевые функции, которые обеспечивает современная SPM-система:

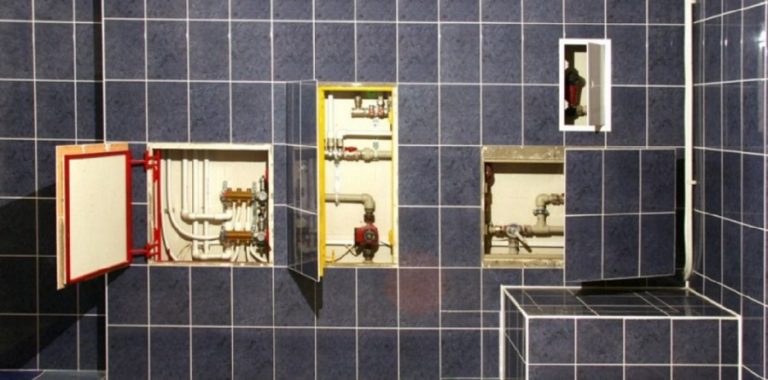

- Автоматическое обнаружение и визуализация топологии сети, включая облачные и гибридные сегменты

- Анализ существующих правил на предмет конфликтов, избыточности и уязвимостей

- Построение векторов атак – моделирование того, какой путь может пройти злоумышленник при текущих настройках

- Оркестрация изменений политик с контролем жизненного цикла каждого правила

- Непрерывный аудит соответствия регуляторным требованиям (PCI DSS, ISO 27001, NIST)

Результат – сокращение окна уязвимости и прозрачный контроль над тем, что реально происходит в сети.

Корпоративная сеть сегодня: почему SPM становится обязательным

Периметр корпоративной сети больше не имеет чётких границ. Удалённые сотрудники, облачные сервисы, IoT-устройства и гибридные инфраструктуры создают постоянно расширяющуюся поверхность атаки. В таких условиях корпоративная информационная безопасность не может строиться на реактивном подходе – команды безопасности должны видеть угрозы до того, как те реализуются.

SPM даёт именно эту возможность: постоянный мониторинг состояния политик, проактивное выявление слабых мест и контроль за тем, чтобы каждое изменение в сети соответствовало утверждённым правилам безопасности.

Кому нужно внедрять SPM

Решения класса SPM актуальны прежде всего для компаний, у которых:

- Сетевая инфраструктура включает оборудование нескольких производителей

- Команда безопасности регулярно вносит изменения в правила межсетевых экранов

- Компания проходит регуляторные проверки или сертификации

- Инфраструктура включает облачные сегменты в дополнение к физическим

Для среднего и крупного бизнеса SPM – не опциональный инструмент, а необходимый элемент зрелой системы управления сетевой безопасностью. Автоматизация рутинных операций, снижение человеческого фактора и полная видимость сети в реальном времени – именно это отличает управляемую безопасность от её имитации.